频频事业器会有很多块网卡【SOE-177】ギリモザ もっと激しく、激しく突いて Ami,因此也可能会贯穿到不同的会聚,在辨认的汇聚首,某些事业可能会需要进行通讯,此时事业器历程建设就不错承担起了转发数据包的功能。

[[417915]]

一、Windows下终了端口映射 1. 查询端口映射情况netsh 【SOE-177】ギリモザ もっと激しく、激しく突いて Amiinterface portproxy show v4tov42. 查询某一个IP的统统端口映射情况

netsh interface portproxy show v4tov4 | find "[IP]" 例: netsh interface portproxy show v4tov4 | find "192.168.1.1

3. 增多一个端口映射

netsh interface portproxy add v4tov4 listenaddress=[外网IP] listenport=[外网端口] connectaddress=[内网IP] connectport=[内网端口] 例: netsh interface portproxy add v4tov4 listenaddress=2.2.2.2 listenport=8080 connectaddress=192.168.1.50 connectport=80

4. 删除一个端口映射

netsh interface portproxy delete v4tov4 listenaddress=[外网IP] listenport=[外网端口] 例: netsh interface portproxy delete v4tov4 listenaddress=2.2.2.2 listenport=8080

二、Linux下端口映射 1. 允许数据包转发

echo 1 >/proc/sys/net/ipv4/ip_forward iptables -t nat -A POSTROUTING -j MASQUERADE iptables -A FORWARD -i [内网网卡称号] -j ACCEPT iptables -t nat -A POSTROUTING -s [内网网段] -o [外网网卡称号] -j MASQUERADE 例: echo 1 >/proc/sys/net/ipv4/ip_forward iptables -t nat -A POSTROUTING -j MASQUERADE iptables -A FORWARD -i ens33 -j ACCEPT iptables -t nat -A POSTROUTING -s 192.168.50.0/24 -o ens37 -j MASQUERADE

2. 竖立端口映射

iptables -t nat -A PREROUTING -p tcp -m tcp --dport [外网端口] -j DNAT --to-destination [内网地址]:[内网端口] 例: iptables -t nat -A PREROUTING -p tcp -m tcp --dport 6080 -j DNAT --to-destination 10.0.0.100:6090

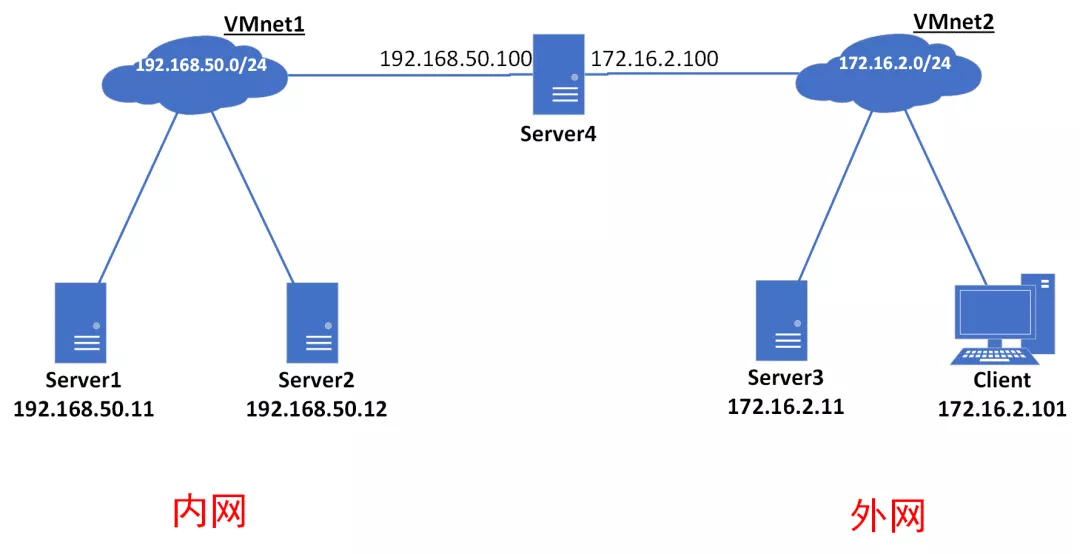

践诺:将部署在内网的事业映射到外网 践诺环境 VMWare Workstation Pro 5台最小化装配的centos 7虚构机 践诺拓扑

内网和外网是相对Server4来说的。

Server1和Server2为内网环境的两台事业器;

Server3为外网环境下的一台事业器;

Server4为一台双网卡主机,辨认贯穿192.168.50.0/24和172.16.2.0/24两个会聚。

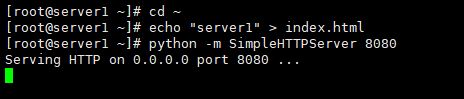

建设践诺环境 1. Server1,2,3上搭建HTTP事业用Python在Server1上搭建一个肤浅的HTTP事业

cd ~ echo "server1" > index.html python -m SimpleHTTPServer 8080

Server2、Server3同理

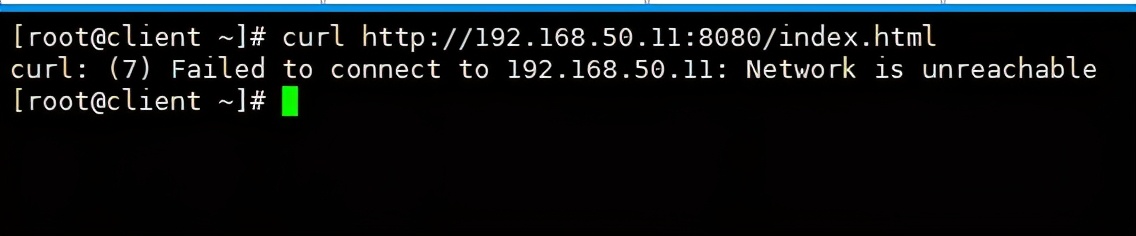

对照践诺在client上拜访Server1的资源

curl http://192.168.50.11:8080/index.html

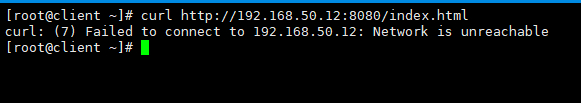

在client上拜访Server2的资源

curl http://192.168.50.12:8080/index.htm

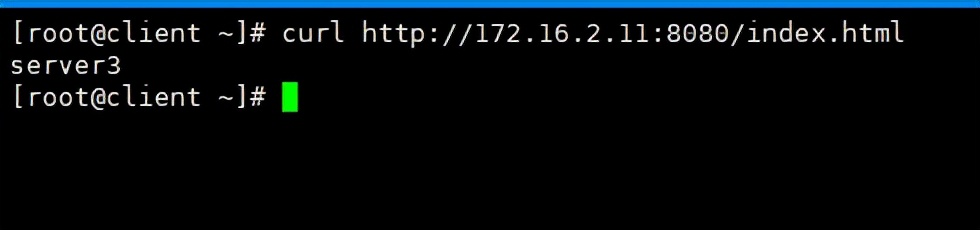

在client上拜访Server3的资源

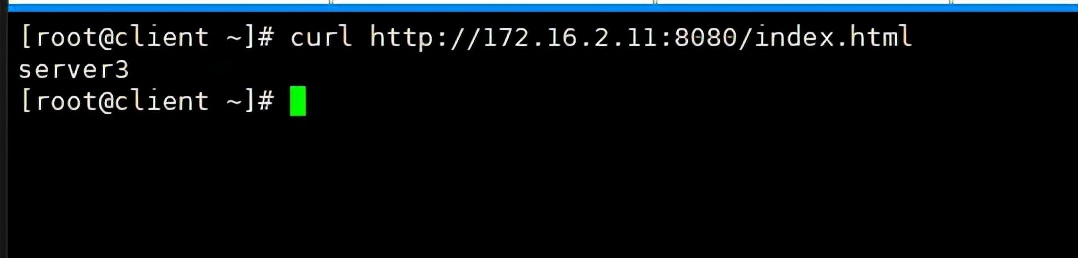

curl http://172.16.2.11:8080/index.html

不错看到,外网的client是无法拜访内网Server1,Server2的资源的。

在Server4上建设端口映射 临时建设#允许数据包转发 echo 1 >/proc/sys/net/ipv4/ip_forward iptables -t nat -A POSTROUTING -j MASQUERADE iptables -A FORWARD -i ens33 -j ACCEPT iptables -t nat -A POSTROUTING -s 192.168.50.0/24 -o ens37 -j MASQUERADE #竖立端口映射 iptables -t nat -A PREROUTING -p tcp -m tcp --dport 8081 -j DNAT --to-destination 192.168.50.11:8080 iptables -t nat -A PREROUTING -p tcp -m tcp --dport 8082 -j DNAT --to-destination 192.168.50.12:8080

永久建设

要是需要永久建设,则将以上敕令追加到/etc/rc.local文献。

搜检遵循在client上拜访Server1的资源

curl http://172.16.2.100:8081/index.html

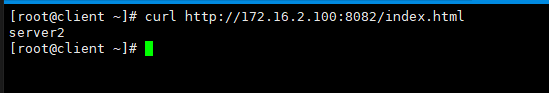

在client上拜访Server2的资源

curl http://172.16.2.100:8082/index.html

在client上拜访Server3的资源

curl http://172.16.2.11:8080/index.html

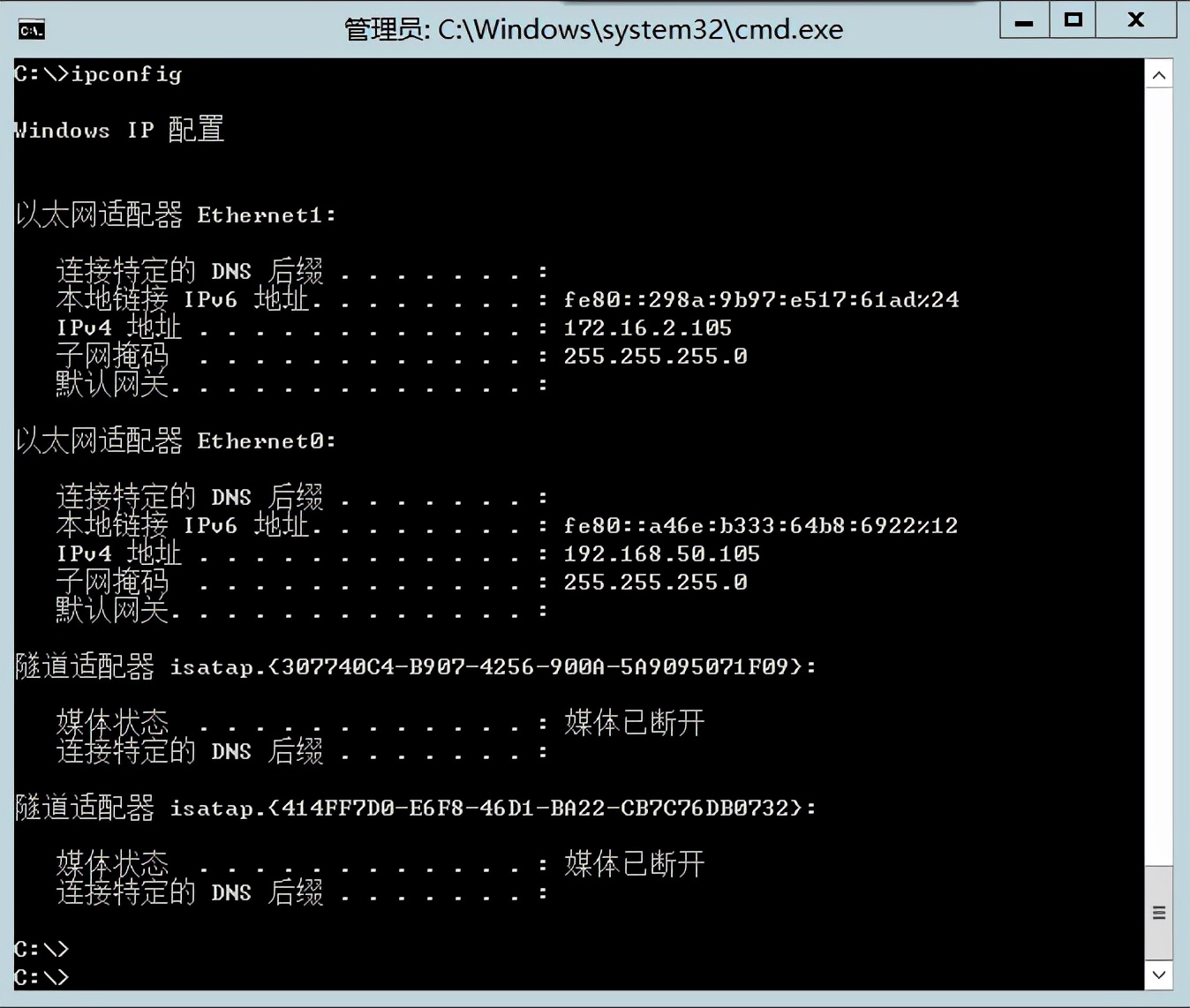

要是Server4为Windows,替换一下相应的敕令即可 Windows的IP信息如下

幼女秀场

建设并稽察端口映射情况

netsh interface portproxy add v4tov4 listenaddress=172.16.2.105 listenport=8081 connectaddress=192.168.50.11 connectport=8080 netsh interface portproxy add v4tov4 listenaddress=172.16.2.105 listenport=8082 connectaddress=192.168.50.12 connectport=8080 netsh interface portproxy show v4tov4

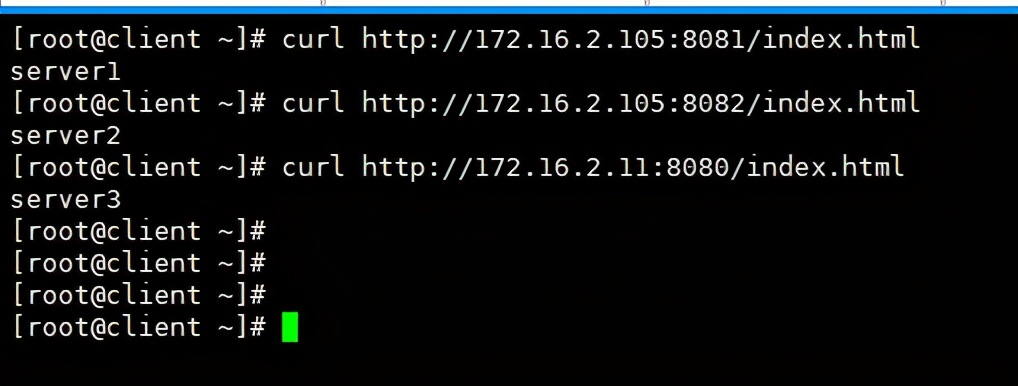

搜检遵循

在client节点上

curl http://172.16.2.105:8081/index.html curl http://172.16.2.105:8082/index.html curl http://172.16.2.11:8080/index.html